Smartfon to także nośnik danych

Telefon w życiu większości z nas pełni dziś rolę ważniejszą niż komputer. To na smartfonie przetrzymujemy często bardzo ważne dokumenty, mamy zapisane osobiste materiały – zdjęcia, adresy, w skrzynkach pocztowych i SMS znajdują się poufne wiadomości.

Można by godzinami wyliczać, do czego jeszcze dostęp mogłaby uzyskać niepowołana osoba, gdyby wpadł jej w ręce nasz telefon. Przecież najczęściej z użyciem tego właśnie gadżetu logujemy się do serwisów społecznościowych, aplikacji bankowych, zwykle mamy tam też zapisane hasła, co w sytuacji kradzieży odblokowanego urządzenia czyni nas w zasadzie bezbronnymi.

Niestety spora część z nas nadal nie używa żadnych zabezpieczeń logowania na swoich urządzeniach. Nie chce się nam wpisywać kłopotliwych kodów, zdajemy się na szczęście i dobry los. Tymczasem ochrona własnego telefonu to przede wszystkim dbałość o własną prywatność i pieniądze, a sposobów na zapewnienie bezpieczeństwa smartfona jest wiele i większość z nich bardzo przyjazna użytkownikom.

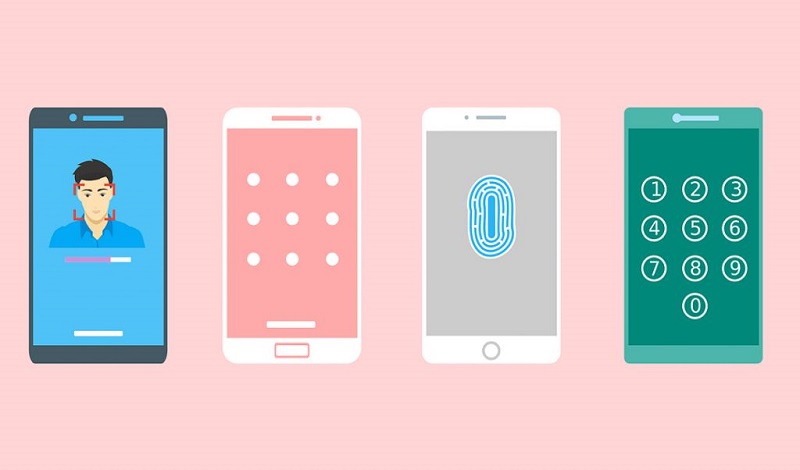

Smartfony posiadają szereg różnych zabezpieczeń chroniących przed niepowołanym dostępem

Zabezpieczenia wbudowane w telefon

W zasadzie wszystkie dostępne na rynku smartfony mają wbudowane opcje zabezpieczeń umiejące uchronić urządzenie przed dostępem osób niepowołanych. Część zabezpieczeń posiadają wszystkie – np. możliwość ustanowienia PIN-u, inne takie jak rozpoznawanie twarzy posiadają tylko modele bardziej zaawansowane.

Kod PIN

Kod PIN — łatwe i zwykle skuteczne zabezpieczenie smartfona

Zdecydowanie najpopularniejsze i najstarsze zabezpieczenie. Występuje w dwóch osobnych wariantach (mogących funkcjonować równolegle). Jako zabezpieczenie karty SIM, zapisane na samej karcie. Bez podania tego kodu po prostu nie będziemy mogli skorzystać z telefonu po włączeniu. Druga wersja to kod przypominający PIN, służący do odblokowywania ekranu po jego wygaśnięciu, ustawiany w samym smartfonie.

Pierwsze z tych zabezpieczeń (PIN na karcie SIM) niestety łatwo obejść. Wystarczy, że osoba, która wejdzie w posiadanie naszego telefonu, wyjmie starą kartę SIM i zastąpi ją nową.

Niektóre smartfony działają też zresztą (w zakresie pozwalającym uzyskać dostęp do plików) także i bez karty SIM. Po takiej podmianie nowy "użytkownik" straci co prawda dostęp do kontaktów zapisanych na karcie operatora oraz możliwość wykonywania połączeń, ale wszystkie inne dane z telefonu staną przed nim otworem.

Z pomocą przychodzi tu drugi, ustawiany już w samym telefonie kod, którym odblokowujemy urządzenie po wygaszeniu się ekranu. Warto takie zabezpieczenie ustawić, gdyż daje znacznie większy poziom bezpieczeństwa. Nawet jeśli komuś uda się uzyskać dostęp do telefonu, to szybko go straci, gdyż większość kluczowych operacji będzie wymagać użycia tego kodu.

By PIN był skuteczny, nie powinien składać się z takich samych cyfr, a zastosowana kombinacja nie powinna być łatwa do odgadnięcia, co wyklucza np. 1234. Nie są też dobrym pomysłem, chociażby cyfry z daty urodzenia, zemści się to zwłaszcza wtedy, gdy w posiadanie telefonu wejdzie osoba, która nas zna.

Wzór odblokowujący

Wiele smartfonów ma bardzo ciekawą funkcję pozwalającą na zastosowanie rysowanego palcem wzoru odblokowującego ekran. Może to być, chociażby wykonana na ekranie figura geometryczna lub „szlaczek” - mamy tam pełną dowolność pod warunkiem wykorzystania siatki punktów. By jednak tego typu zabezpieczenie było skuteczne, trzeba się dostosować do prostych wskazówek.

W jednym z krajów skandynawskich przeprowadzono nawet na ten temat specjalne badanie, które wykazało, że duża część użytkowników smartfonów zaczyna kreślenie odblokowującego wzoru z tego samego miejsca ekranu – lewego górnego rogu, a figury są tak proste, że z łatwością – chociażby patrząc na ślady palców na ekranie, można je rozpoznać i w efekcie odblokować smartfon. Jeśli więc już korzystamy z tego rodzaju zabezpieczenia, koniecznie trzeba wymyślić coś niestandardowego (odpadają zatem trójkąty, czy kwadraty), a samo kreślenie wzoru zawsze należy zaczynać od środka ekranu.

Czytnik linii papilarnych

Czytniki linii papilarnych — najpopularniejsze i bezpieczne zabezpieczenie smartfona

W tym momencie to zdecydowanie najlepsze i najszybciej działające zabezpieczenie w telefonie. Część użytkowników zraziła się do niego kilka lat temu, kiedy ta ówczesna „nowinka” nie działała jeszcze zbyt dobrze – palec do czytnika trzeba było przykładać na długo, często kilka razy, zanim sensor odpowiednio zidentyfikował i zaakceptował wzór.

Dziś metodę tę producenci smartfonów w zasadzie doprowadzili do perfekcji – by sensor zadziałał, wystarczy wręcz omsknięcie się palca po czujniku, a ekran odblokowywany jest natychmiast. Często szybciej niż byśmy wykonywali standardowy, odkrywający gest palcem po ekranie. Zmieniły się też same sensory. Prócz dedykowanych powierzchni styku z tyłu obudowy, lokowanych najczęściej pod aparatem foto, pojawiły się też optyczne czujniki na bokach, a nawet teraz dominację zdobywa technologia ultradźwiękowa, w której czujnik znajduje się pod taflą ekranu i w ogóle go nie widać.

Czytniki linii papilarnych to element w coraz powszechniej stosowanej na świecie biometrii. Warto skonfigurować tę funkcję, gdyż zapewnia ona niemal 100% bezpieczeństwo, a pozwala też na łatwe korzystanie z szeregu innych funkcji, z bankowością internetową czy systemami płatności bezgotówkowych w telefonie na czele. Na rynku znajdziemy też wiele aplikacji, do których logować można się za pomocą dotknięcia czujnika palcem, co zabezpiecza nas jeszcze dodatkowo.

Sama konfiguracja sensora linii papilarnych jest niezwykle prosta, wystarczy zgodnie z instrukcjami telefonu przez chwilę (pod różnymi kątami) dotykać czujnika i gotowe.

O czym wielu, nawet korzystających z tej funkcji użytkowników zapomina, smartfony pozwalają na zapisanie w pamięci sensora profilu więcej niż jednego palca. Pozwala to na łatwe, oburęczne korzystanie z urządzenia.

W wielu telefonach ustanowienie kodu z linii papilarnych obliguje także do założenia kodu PIN. Taki kod musimy podać raz na kilkadziesiąt logowań za pomocą palca, lub gdy zostanie podjętych wiele nieudanych prób logowania, na przykład jeśli przypadkowo dotykaliśmy czujnika gdy telefon był w kieszeni.

Rozpoznawanie twarzy

Za rozpoznawanie twarzy w iPhone'ach odpowiada cały zestaw czujników

To z kolei bardzo futurystyczne rozwiązanie, które jako pierwsze zadebiutowało w iPhone’ach od Apple, stając się tam z miejsca głównym zabezpieczeniem.

Chyba każdy miłośnik kina S-F widział w ulubionych filmach odblokowywanie drzwi czy urządzeń elektronicznych za pomocą twarzy, Apple zdecydowało się już kilka lat temu (w iPhone X) na zastosowanie podobnego rozwiązania w swoich urządzeniach i to właśnie w nich, do chwili obecnej jest to technologia najbardziej dopracowana.

Nie jest to jednak zwykłe porównywanie wyglądu twarzy, które można by oszukać pokazaniem zwykłego zdjęcia. Specjalnie zaprogramowana i dostosowana kamera wraz z emiterem podczerwieni bada bowiem tam nie tyle samą facjatę, ile analizuje kształt twarzy i głowy, tworząc jej wirtualną mapę.

Większość z tego typu czujników jest w stanie rozpoznać konkretną osobę nawet po zmianie koloru włosów, w okularach czy z zarostem.

Warto jednak pamiętać, że nie we wszystkich smartfonach system rozpoznawania twarzy jest tak rozbudowany, jak w urządzeniach Apple, stąd też nie są to rozwiązanie gwarantujące pełne bezpieczeństwo.

Niektóre starsze modele Samsungów posiadały jeszcze inne rozwiązanie – skaner tęczówki oka, ale w późniejszych modelach zrezygnowano z tego, chcąc zapewnić użytkownikom większy ekran (bez „brzydkiej” belki z sensorami na górze), co wymusiło rezygnację z zastosowania tego skądinąd bardzo ciekawego rozwiązania.

Które z tych rozwiązań jest najlepsze?

Hasło jest najbardziej bezpieczną metodą, ponieważ trudno je odgadnąć lub przechwycić. Jednak wpisywanie hasła może być uciążliwe i czasochłonne, zwłaszcza jeśli jest długie i skomplikowane.

Wzór jest łatwiejszy i szybszy w użyciu niż hasło, ale też mniej bezpieczny. Można go łatwo odczytać z odcisków palców na ekranie lub podpatrzeć.

Odcisk palca jest bardzo wygodny i szybki w odblokowaniu, ponieważ wystarczy przyłożyć palec do czytnika. Jednak niektóre smartfony mają czytniki umieszczone w niewygodnych miejscach lub mają problemy z ich działaniem. Ponadto odcisk palca może być skopiowany lub sfalsyfikowany przez zaawansowane techniki.

Rozpoznawanie twarzy jest nowoczesną i futurystyczną metodą, która pozwala odblokować smartfon poprzez spojrzenie na kamerę. Jest to bardzo szybkie i łatwe w użyciu, ale też narażone na błędy lub oszustwa. Niektóre smartfony mogą mieć trudności z rozpoznawaniem twarzy w złym oświetleniu lub gdy użytkownik nosi okulary, lub np. wyhoduje zarost. Ponadto w wielu przypadkach można próbować oszukać system poprzez pokazanie zdjęcia lub nagrania twarzy właściciela.

Tomasz Sławiński

KOMENTARZE (0) SKOMENTUJ ZOBACZ WSZYSTKIE